درک دقیق تفاوت DoS و DDoS اولین گام حیاتی برای دفاع از زیرساخت است و استراتژی دفاعی شما به این شناخت بستگی دارد. زمانی که حملهی DoS را بشناسیم، متوجه میشویم که با یک منبع واحد طرف هستیم، اما در حملهی DDoS با هجوم گستردهای از سیستمهای تسخیرشده یا باتنتها مواجه میشویم. هدف این مقاله، بررسی کامل این تفاوتها، شناخت انواع حمله DoS و DDoS و ارایهی روشهای موثر مقابله با آنها برای محافظت از زیرساختها است. در ادامهی این مطلب همراه ما باشید.

حمله DoS چیست؟

برای درک عمیقتر تفاوت DoS و DDoS، ابتدا باید هدف آنها را بشناسیم. در حملهی DoS که «منع سرویس» (Denial of Service) نامیده میشود، مهاجم با استفاده از یک منبع واحد (سیستم یا یک اتصال اینترنتی)، در تلاش است تا با ارسال درخواستهای بالا یا سواستفاده از آسیبپذیریها، سرویس آنلاین را از دسترس کاربران مجاز خارج کند. هدف اصلی در اینجا، اشباع کردن منابع مهم مانند پهنای باند شبکه، حافظه (RAM) یا توان پردازشی (CPU) سرور است تا جایی که سیستم دیگر قادر به پاسخگویی نباشد.

مکانیزمهای متنوعی برای اجرای این نوع حملهها وجود دارد. یکی از رایجترین شکلها، Flooding attack است که در آن مهاجم با ارسال سیلآسای بستههای داده (مانند آنچه در SYN Flood رخ میدهد)، ظرفیت شبکه را پر میکند. روش دیگر، حملههایی مانند سرریز بافر (Buffer Overflow) است که بهجای اشباع ترافیک، با ارسال دادههایی بیش از حجم استاندارد بافر، باعث اختلال در حافظه و کرش کردن سرویس میشود. شناخت این روشهای پایه، مقدمهای ضروری برای درک پیچیدگیهای بیشتر انواع حمله DoS و DDoS است.

حمله DDoS چیست؟

در حملهی Distributed Denial of Service منع سرویس توزیعشده» که بهاختصار (DDoS) شناخته میشود، مهاجم بهجای استفاده از یک منبع، از شبکهای بزرگ از دستگاههای تسخیرشده استفاده میکند که به آنها باتنت میگویند. این دستگاهها که میتوانند شامل رایانهها، سرورها و حتا تجهیزات اینترنت اشیا (IoT) باشند، تحت فرمان مهاجم بهشکل همزمان سیل عظیمی از درخواستها را بهسوی هدف روانه میکنند.

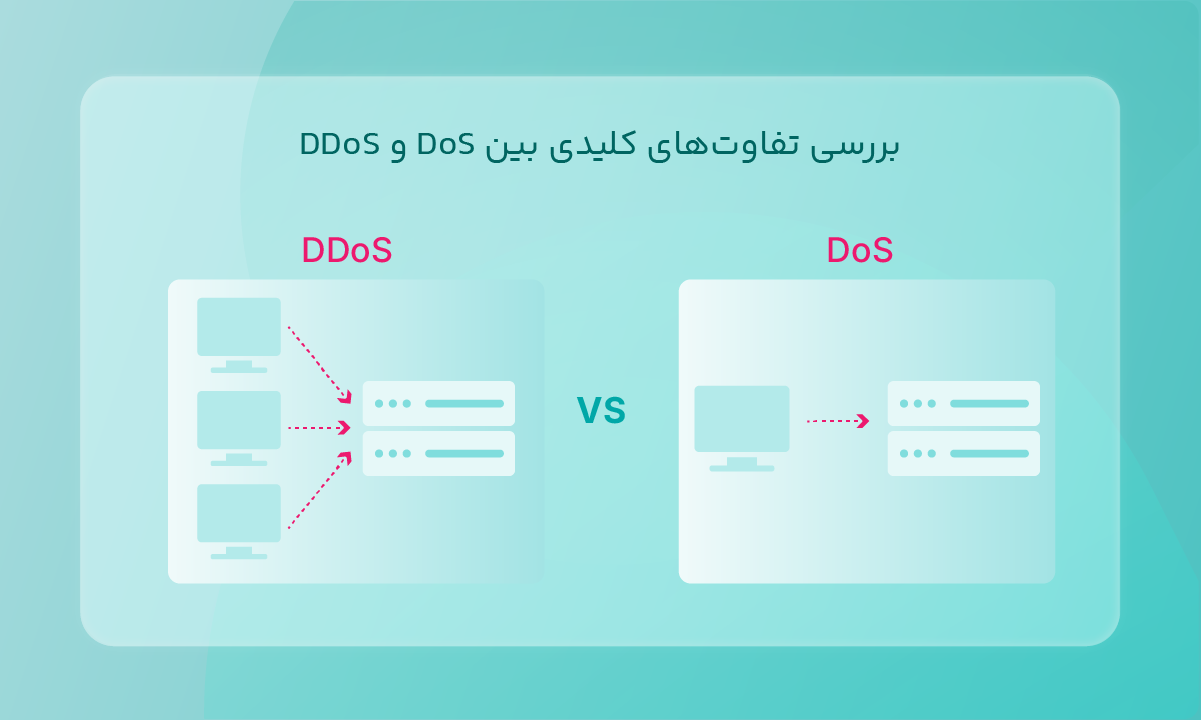

همین ساختار توزیعشده، هستهی اصلی تفاوت DoS و DDoS را شکل میدهد و مقابله با آن را بهمراتب دشوارتر میسازد. در حالی که یک حملهی DoS ممکن است با مسدودسازی سادهی یک IP در فایروال شبکه متوقف شود، در حملات دیداس با هزاران یا میلیونها IP از سراسر جهان مواجه هستیم. این حجم از پراکندگی، تشخیص ترافیک واقعی کاربران از ترافیک مخرب را برای راهکارهای امنیتی سنتی بسیار چالشبرانگیز میکند.

ساختار حملات DDoS و DoS چگونه است؟

برای درک عمیقتر تفاوت DoS و DDoS، شناخت اجزای سازندهی آنها ضروری است. در حالی که حملهی DoS ساختاری ساده و خطی دارد (مهاجم بهطور مستقیم هدف را نشانه میگیرد)، حملات دیداس دارای یک معماری چندلایه و پیچیده هستند که قدرت تخریب آنها را بهشدت افزایش میدهد. این ساختار پیشرفته شامل اجزای زیر است:

- مهاجم (Hacker): طراح اصلی حمله که نوع و زمانبندی آن را مشخص میکند.

- سرورهای فرمان و کنترل (C&C): زیرساخت مدیریتی برای ارسال دستورها به شبکهی باتها توسط مهاجم.

- باتنت (Botnet): شبکهای متشکل از هزاران یا میلیونها دستگاه آلوده تحت فرمان سرورهای C&C.

- عاملها (Agents/Zombies): دستگاههای درون باتنت و مجری نهایی حمله به سمت هدف بدون اطلاع صاحبان.

شناخت این زنجیره، بهویژه نقش مهم سرورهای C&C، در چگونگی توقف زنجیرهی ارتباطی حمله بسیار کلیدی است.

بررسی تفاوتهای کلیدی بین DoS و DDoS

اگرچه هدف نهایی هر دو نوع حمله از دسترس خارج کردن سرویس بهشمار میرود، اما تفاوت DoS و DDoS در جزییات اجرایی و اثرگذاری آنها بسیار چشمگیر است. درک این تفاوتها برای انتخاب استراتژی دفاعی مناسب ضرورت دارد. جدول زیر مقایسهای جامع از ویژگیهای اصلی این دو نوع حمله را ارایه میدهد.

| معیار مقایسه | حمله DoS | حمله DDoS |

| منبع حمله | یک سیستم یا اتصال اینترنتی واحد | شبکهای توزیعشده از سیستمها (باتنت) |

| مقیاس و شدت | محدود به توان یک سیستم؛ معمولن شدت کمتری دارد | بسیار بزرگ؛ توان تجمیعی هزاران دستگاه |

| قابلیت شناسایی | آسان؛ منبع ترافیک مشخص است | بسیار دشوار؛ ترافیک از منابع متعدد و بهظاهر عادی میآید |

| روشهای مقابله | مسدودسازی IP منبع در فایروال شبکه کافی است | نیازمند راهکارهای پیچیده مانند توزیع ترافیک و استفاده از سرویسهای ابری |

| هزینه اجرا برای مهاجم | کم؛ نیاز به منابع محدود | بیشتر؛ نیاز به ایجاد یا اجارهی باتنت |

| نوع ترافیک | الگوی ترافیکی ساده و معلوم | الگوهای پیچیده و ترکیبی از ترافیکهای مختلف |

همانطور که مشاهده میشود، پیچیدگی و توزیعشدگی حملات دیداس، مقابله با آنها را به چالشی بزرگ برای متخصصان امنیت تبدیل کرد که فراتر از راهکارهای سنتی مانند فایروالهای معمولی است.

آشنایی با انواع رایج حملهی DoS

شناخت انواع حملهی DoS برای پیادهسازی مکانیزمهای دفاعی موثر مهم است. این حملهها براساس لایههای هدف در مدل OSI و روش اجرا به دستههای مختلفی تقسیم میشوند که هرکدام ویژگیها و روشهای مقابله خاص خود را دارند. اگرچه بسیاری از این روشها میتوانند بهشکل توزیعشده (DDoS) نیز اجرا شوند، اما در مقیاس کوچکتر و با استفاده از یک منبع واحد، اغلب در دستهی DoS قرار میگیرند. تمرکز اصلی این حملهها بر سواستفاده از آسیبپذیریهای نرمافزاری یا پروتکلی سیستم هدف است.

1. حمله SYN Flood

در این حمله، مهاجم از فرآیند دست تکان دادن سهمرحلهای (Three-way Handshake) پروتکل TCP سواستفاده میکند. مهاجم درخواستهای اتصال اولیهی (بستههای SYN) بسیاری را به سمت سرور ارسال میکند، اما هرگز به تکمیل مرحلهی نهایی (ارسال بسته ACK) نمیرسد. این کار باعث میشود سرور منابع خود را برای اتصالات نیمهباز (Half-open connections) رزرو کند و در نهایت، جدول اتصالات آن پر شده و قادر به پذیرش درخواستهای جدید از کاربران واقعی نباشد. این یک نمونهی کلاسیک از Flooding attack است که هدف آن اشباع منابع بهشمار میرود.

2. حمله Ping of Death

این یک حملهی قدیمی اما معروف است که در آن مهاجم بستههای ICMP (یا همان Ping) را با اندازهای بیش از حد مجاز استاندارد (بیش از 65,535 بایت) ارسال میکند. بسیاری از سیستمعاملهای قدیمی قادر به مدیریت صحیح این بستههای غولپیکر نبودند و هنگام تلاش برای پردازش یا بازسازی آنها دچار سرریز بافر شده و کرش میکردند. اگرچه سیستمهای مدرن در برابر این حمله مقاوم شدهاند، اما همچنان به عنوان یک مفهوم پایه در حملههای DoS اهمیت دارد.

3. حمله Buffer Overflow

این حمله زمانی رخ میدهد که حجم دادههای ارسالی به یک برنامه یا سرویس، از میزان فضای حافظه موقت (بافر) که برای آن در نظر گرفته شده، بیشتر باشد. دادههای اضافی باعث سرریز شدن به فضاهای مجاور حافظه میشوند و میتوانند دادههای مهم دیگر را بازنویسی کنند. این اتفاق منجر به رفتار غیرمنتظرهی سیستم، خرابی برنامه و یا حتا امکان اجرای کدهای مخرب توسط مهاجم میشود.

4. حمله Teardrop Attack

این حمله از آسیبپذیری در فرآیند بازسازی بستههای IP تکهتکه شده (Fragmented IP packets) سواستفاده میکند. مهاجم بستههایی را ارسال میکند که دارای همپوشانیهای غیرمجاز یا آفستهای (Offset) نادرست هستند. هنگامی که سیستمعامل هدف تلاش میکند این قطعات ناقص را دوباره به هم مرتبط سازد، دچار سردرگمی شده و ممکن است متوقف یا ریبوت شود.

انواع حملات DDoS

حملههای دیداس بهدلیل ماهیت توزیعشدهی خود، بهطور معمول پیچیدهتر بوده و حجم بالاتری دارند. این حملهها براساس ماهیت ترافیک و هدف نهایی، در دستههای کلیتر طبقهبندی میشوند.

پیشنهاد میکنیم برای کسب اطلاعات بیشتر مطلب انواع حمله DDoS را در بلاگ آروانکلاد مطالعه کنید.

1. حملات حجمی (Volumetric Attacks)

هدف اصلی این نوع حمله، اشباع کامل پهنای باند شبکهی هدف است. مهاجم با استفاده از باتنتهای بزرگ، ترافیکی عظیم (گاهی تا چند ترابیت بر ثانیه) به سمت هدف روانه میکند تا کانال ارتباطی آن ربهطور کامل مسدود شود.

2. حملات پروتکلی (Protocol Attacks)

این حمله بهجای پهنای باند، منابع تجهیزات زیرساختی شبکه مانند فایروال شبکه، روترها و Load Balancerها را هدف قرار میدهد. هدف آن مصرف منابع پردازشی یا جداول حالت (State Tables) این تجهیزات است.

3. حملات لایه کاربردی (Application Layer Attacks)

اینها ظریفترین، پیچیدهترین و خطرناکترین نوع حملات هستند که بهطور مستقیم برنامههای وب (مانند وبسرورها، پایگاههای داده یا APIها) را در لایهی 7 مدل OSI مورد هدف میدهند. ترافیک این حمله شباهت زیادی به رفتار کاربران عادی دارد و حجم آن زیاد نیست و همین ویژگی تشخیص آن را بسیار دشوار میکند.

4. حملات چندبرداری (Multi-vector Attacks)

در این نوع حمله مهاجمان از ترکیب همزمان چند روش بالا استفاده میکنند تا دفاع را دشوارتر سازند. برای مثال، ممکن است یک حملهی بزرگ برای اشباع پهنای باند و پرت کردن حواس تیم امنیتی اجرا شود، در حالی که یک حملهی لایهی کاربردی دقیق و کمحجم بهشکل مخفیانه در حال از کار انداختن سرویس اصلی است. مقابله با این نوع حملهها به راهکارهای امنیتی جامع و چندلایه نیاز دارد.

درک این تنوع و پیچیدگی در انواع حملههای DoS نشان میدهد که یک راهکار دفاعی تکبعدی هرگز برای محافظت کامل کافی نخواهد بود و نیازمند استراتژیهای دفاعی چندلایه است.

چگونه میتوان حملات DoS و DDoS را شناسایی کرد؟

شناسایی زودهنگام حملهها، کلید اصلی در کاهش خسارات ناشی از آنها محسوب میشود. اگرچه تفاوت حملهی DoS و DDoS در مقیاس آنها است، اما نشانههای اولیهی وقوع آنها اغلب شباهتهای زیادی به یکدیگر دارند. آگاهی از این نشانهها به تیمهای فنی کمک میکند تا سریعتر واکنش نشان دهند.

1. کندی غیرعادی و محسوس سرویس

اولین و ملموسترین نشانه برای کاربران و مدیران، افت شدید سرعت بارگذاری وبسایت یا پاسخدهی سرویسها است. اگر این کندی بهشکل ناگهانی و بدون هیچ دلیل فنی مشخصی (مانند آپدیت نرمافزار یا تغییرات در کد) رخ دهد، میتواند زنگ خطری برای شروع یک حمله باشد.

2. افزایش ناگهانی و بیدلیل ترافیک

مانیتورینگ مداوم ترافیک شبکه بسیار مهم است. مشاهدهی یک جهش بزرگ و ناگهانی در نمودارهای تراف ورودی که با هیچ کمپین تبلیغاتی یا رویداد خاصی توجیهپذیر نیست، یکی از قویترین نشانههای وقوع حملات دیداس، بهویژه از نوع حجمی محسوب میشود.

3. دریافت حجم زیادی از درخواستهای مشکوک

بررسی لاگهای سرور میتواند الگوهای غیرعادی را آشکار کند. برای مثال، دریافت هزاران درخواست مشابه از یک یا چند IP خاص در بازهی زمانی کوتاه، یا درخواستهای مکرر برای دسترسی به صفحات ناموجود یا بخشهای سنگین سایت، میتواند نشاندهندهی تلاش مهاجم برای اشباع منابع باشد.

4. مصرف شدید و غیرعادی منابع سختافزاری

در برخی موارد، مانیتورینگ سرور نشان دهد که مصرف پردازنده (CPU) یا حافظه (RAM) بهطور ناگهانی به ۱۰۰% رسید و در آن سطح باقی ماند. این در حالی است که ترافیک واقعی کاربران تغییر چندانی نکرد. در این موقعیت، میتوان گفت که به احتمال زیاد سرویس تحت یک حملهی لایهی کاربردی یا پروتکلی قرار گرفت.

5. اختلال در عملکرد تجهیزات شبکه

گاهی اوقات خود سرورها سالم هستند، اما تجهیزات میانی مانند روترها یا فایروال شبکه بهدلیل حجم بالای اتصالات یا بستههای ورودی، دچار کندی یا کرش میشوند. این موضوع میتواند دسترسی به کل شبکه را با مشکل مواجه کند.

شناسایی بهموقع این نشانهها و استفاده از ابزارهای مانیتورینگ پیشرفته، اولین سد دفاعی در برابر خسارات سنگین ناشی از این حملات است.

راهکارها و روشهای مقابله با DoS و DDoS

مقابلهی موثر با این حملهها نیازمند ترکیبی از ابزارها و استراتژیهای پیشگیرانه است. با توجه به تفاوت DoS و DDoS در مقیاس، راهکارهای مقابله نیز متفاوت خواهند بود.

1. استفاده از شبکه توزیع محتوا (CDN)

یکی از موثرترین روشها برای مقابله با حملههای حجمی DDoS، استفاده از CDN است. این سرویس با توزیع ترافیک بین سرورهای متعدد در سراسر جهان، مانع از تمرکز فشار روی سرور اصلی میشود. CDNها بهطور معمول ظرفیت پهنای باند بسیار بالایی دارند که میتواند حجم عظیمی از ترافیک مخرب را جذب و خنثی کند.

2. محدودسازی نرخ درخواستها (Rate Limiting)

این تکنیک با تعیین سقف مجاز برای تعداد درخواستهایی که یک کاربر یا IP میتواند در یک بازهی زمانی مشخص ارسال کند، جلوی بسیاری از حملات لایهی کاربردی و Flooding attack را میگیرد. با عبور تعداد درخواستها از حد مجاز، سیستم بهطور خودکار آنها را مسدود میسازد.

3. مانیتورینگ مداوم ترافیک شبکه

همانطور که اشاره شد، داشتن دید کامل بر ترافیک شبکه، اولین گام در تشخیص زودهنگام حملهها است. ابزارهای مانیتورینگ پیشرفته میتوانند الگوهای ترافیکی عادی را یاد بگیرند و هرگونه انحراف مشکوک از این الگوها را به تیم امنیتی اطلاع دهند.

4. پیکربندی صحیح فایروال و WAF

استفاده از فایروال شبکهی قدرتمند میتواند بسیاری از حملات ساده DoS را با مسدودسازی IPهای مهاجم دفع کند. همچنین، فایروال برنامههای وب (WAF) بهطور تخصصی برای شناسایی و دفع حملات لایهی کاربردی (مانند HTTP Flood) طراحی شده و میتواند ترافیک مخرب را پیش از رسیدن به سرور فیلتر کند.

5. استفاده از سرویسهای تخصصی Anti-DDoS

برای مقابله با حملات دیداس پیچیده و بزرگ، اغلب به سرویسهای ابری تخصصی نیاز است. این سرویسها با داشتن زیرساخت بزرگ و الگوریتمهای هوشمند، ترافیک ورودی را پاکسازی کرده و تنها درخواستهای صحیح را به سمت سرور اصلی هدایت میکنند.

6. تکنیک سیاهچاله (Blackholing)

در شرایط اضطراری که حجم حمله بسیار بالا است و سایر روشها کارساز نیستند، میتوان از تکنیک سیاهچاله استفاده کرد. در این روش، تمام ترافیک (هم خوب و هم بد) به سمت یک «سیاهچاله» حرکت میکند و از بین میرود. اگرچه این کار باعث از دسترس خارج شدن سرویس برای همه میشود، اما از آسیب رسیدن به زیرساخت اصلی جلوگیری میکند.

در نهایت، انتخاب ترکیب مناسبی از این راهکارها بستگی به نوع سرویس، بودجه و سطح تهدیدهایی دارد که کسبوکار با آن مواجه است.

تاثیرات حملات DoS و DDoS بر کسبوکارها و زیرساختها

پیامدهای حملههای دیداس و DoS بسیار فراتر از یک قطعی موقت سرویس است و میتواند ضربات جبرانناپذیری به بدنهی کسبوکار وارد کند. اولین و مستقیمترین اثر، توقف فعالیتهای آنلاین و در نتیجه از دست رفتن درآمدهای آنی است؛ تصور کنید یک فروشگاه اینترنتی بزرگ در روز حراج مورد حمله قرار بگیرد و زیان مالی آن سرسامآور باشد. علاوهبر خسارت مالی، خرابی طولانیمدت سرویس میتواند به اعتبار برند لطمهی جدی بزند و باعث سلب اعتماد کاربران شود.

از سوی دیگر، این حملات میتوانند اثرات جانبی مخربی نیز داشته باشند. اگر وبسایت برای مدت زیادی از دسترس خارج شود، موتورهای جستوجو ممکن است رتبهی سئوی آن را کاهش دهند که تاثیر منفی بلندمدتی بر ترافیک ارگانیک خواهد داشت. همچنین، هزینههای سنگین بازیابی سرویس، جریمههای احتمالی ناشی از پایبند نبودن به توافقنامههای سطح خدمات (SLA) و فشارهای روانی بر تیم فنی، از دیگر تبعات جدی این حملهها هستند که لزوم آمادگی قبلی را دوچندان میکنند.

معروفترین حملات DDoS در دنیا

برای درک عمیقتر این که در دنیای واقعی حمله DDoS تا چه حد میتواند مخرب باشد، نگاهی به چند نمونه واقعی میاندازیم.

1. حمله به Dyn

این یکی از ویرانگرترین حملههای دیداس تاریخ بود که با هدف قرار دادن ارایهدهندهی سرویس DNS شرکت Dyn، بخش بزرگی از اینترنت در آمریکا و اروپا را مختل کرد. سرویسهایی مانند توییتر، نتفلیکس و Reddit ساعتها از دسترس خارج شدند. نکتهی ترسناک این حمله، استفاده از باتنت معروف Mirai بود که از صدها هزار دستگاه اینترنت اشیای (IoT) آسیبپذیر مانند دوربینهای مداربسته برای ایجاد ترافیک استفاده کرد.

2. حمله به GitHub

گیتهاب هدف یک حملهی بزرگ با حجم ۱.۳۵ ترابیت بر ثانیه قرار گرفت. مهاجمان از روش Memcached amplification استفاده کردند که در آن درخواستهای کوچک جعلشده به سرورهای Memcached ارسال میشد و پاسخهای بسیار بزرگتری به سمت گیتهاب برمیگشت. این یک مثال کلاسیک از یک Flooding attack مدرن و پیشرفته بود که البته با کمک سیستمهای دفاعی قدرتمند، تنها حدود ۲۰ دقیقه طول کشید.

3. حمله به گوگل

گوگل بعدها فاش کرد که در سال ۲۰۱۷ هدف حملهای با حجم باورنکردنی ۲.۵۴ ترابیت بر ثانیه قرار گرفته است. این حمله که توسط دولتهای متخاصم حمایت میشد، ماهها ادامه داشت و مهاجمان از روشهای مختلفی استفاده کردند تا زیرساختهای گوگل را به زانو درآورند، اما به لطف مهندسی قدرتمند شبکه گوگل، کاربران متوجه هیچگونه اختلالی نشدند.

این مثالها نشان میدهند که انواع حمله DoS و DDoS میتوانند به ابعادی غیرمنتظره برسند که مقابله با آنها فراتر از توان تجهیزات سنتی مانند یک فایروال شبکهی معمولی است.

جمعبندی

در این مقاله به بررسی دقیق تفاوت DoS و DDoS پرداختیم و دیدیم که اگرچه هدف هر دو ایجاد اختلال در سرویس است، اما مقیاس و روش اجرای آنها باهم فرق دارد. در حالی که یک حملهی DoS از یک منبع واحد انجام میشود، حملهی دیداس از شبکهی گستردهای از دستگاههای تسخیرشده یا همان باتنت بهره میبرد که مقابله با آنها را بسیار چالشبرانگیزتر میسازد. با استفاده از راهکار امنیت ابری آروانکلاد میتوانید وبسایت و سرویسهای آنلاین خود را در برابر انواع حملههای سایبری، از جمله پیچیدهترین حملههای دیداس، مقاوم کنید و از پایداری کسبوکار خود مطمین شوید.